Güvenlik ihlali dendiğinde, aklınıza ne geliyor? Matrix benzeri dijital yazıların aşağıya doğru aktığı bilgisayar ekranı karşısında oturmuş kötü niyetli bir hacker mı? Ya da günlerdir evden çıkmamış bir gencin bulunduğu bir mekan mı? Peki tüm dünyayı hacklemeye çalışan güçlü bir süper bilgisayara ne dersiniz?

Gerçek şu ki tüm bu ihtimallerin temel amacını tek bir nedene indirgeyebiliriz: sıradan olmakla birlikte hayati önem taşıyan şifrelerimizi çalmak. Birileri şifrenizi ele geçirmişse, oyun bitmiş demektir. Eğer şifreniz çok kısa ya da kolay tahmin edilebilir olursa, mevzu biter.

Şifre çalmada kullanılan bazı temel yöntemler vardır. İsterseniz bunlara kısaca göz atalım.

1. Dictionary (sözlük) saldırısı

Bilindik şifre çalma yöntemleri arasında ilk sırada gelir. Neden ‘dictionary saldırısı’ olarak bilinir? Çünkü daha önceden yazılmış kelime/rakam/karakter kombinasyonlarının bulunduğu bir ‘sözlük’ kullanılır bu saldırı tipinde.

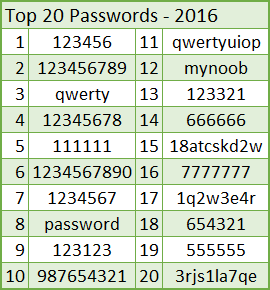

En çok kullanılan kelimeler kombinasyonundan oluşur genellikle ‘dictionary’ saldırılarında. Örneğin 123456, qwerty, password, prens, futbol, hunter v.b.

Artıları: hızlı olmakla birlikte, bazı zayıf korumalı hesapları ele geçirebilir.

Eksileri: Bir nebze olsun güçlü şifrelerin kullanıldığı sistemlerde işe yaramaz pek.

Yapılması gerekenler: Her bir hesabınız için farklı ve güçlü bir şifre kullanın. Şifreleri hatırlamak için şifre yöneticisi programları kullanabilirsiniz. LastPass bilinen en güçlü şifre yönetici programlarından biridir.

2. Brute Force

Brute force olarak bilinen yöntemde saldırgan, olası her karakter kombinasyonunu dener. Denenen şifreler, karmaşık olarak belirlenen şifre tipine uygun olarak her karakteri denemeye tabi tutar. Örneğin; küçük harf/büyük harf, ondalıklı şifreler, özel karakterler, v.b.

Artıları: Teorik olarak her kombinasyonu denediği için şifrenin kırılma ihtimali vardır.

Eksileri: Şifrenin uzunluğu ve güçlüğüne bağlı olarak çok çok uzun zaman alabilir şifrenin kırılması. $, &, [ gibi karakterlerin kullanılmasıyla şifre kırma işlemi inanılmaz derecede güçleştirilebilir.

Yapılması gerekenler: Farklı karakter kombinasyonları kullanarak, karmaşıklığı arttırmak için ekstra sembolleri de şifrenize dahil edin.

3. Phishing (Kimlik Avı)

Aslında bu yöntem tam olarak ‘hack’ özelliği taşımıyor ama, bu tip bir avlamaya düşerseniz, netice itibariyle avlanmış olursunuz. Dünya çapında kullanılan bu yöntemde milyarlarca insana sahte epostalar gönderilerek, farklı yöntemlerle şifreleri hacklenmeye çalışılır.

Bu tip bir yöntem genel itibariyle şu şekilde işler:

- Hedef kullanıcı, tanınmış bir kurum ya da işletmeden geliyor gibi görünen sahte e-postalar alır.

- Sahte eposta kullanıcıya, içerikte belirtilen web sitesi bağlantısına tıklayarak, acil olarak işlem yapması talebinde bulunur.

- Verilen bağlantı aslında bir kuruma ait gerçek bir sayfaymış gibi tasarlanmış, sahte bir hesaba giriş sayfasıdır.

- Durumdan şüphelenmeyen kurban, giriş bilgilerini kullanarak bağlantı sağlamaya çalışır ama, başka bir sayfaya yönlendirilir ya da yeniden deneyin şeklinde mesajlar alır.

- Kullanıcı bilgileri satılabilir ya da kötü amaçlarla kullanılabilir.

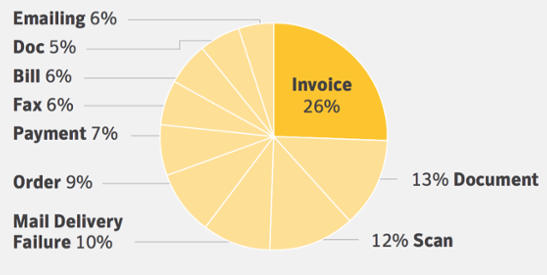

Symantec’in 2017 yılı internet tehdidi raporuna göre sahte faturalar, kimlik avı yönteminde en çok kullanılan yöntem olmuş.

Artıları: Kullanıcı, şifre de dahil olmak üzere giriş için gerekli tüm bilgileri temin eder. Sıklıkla kullanılan bazı servisler hedef alınır bu saldırılarda daha çok (Örneğin Apple kullanıcı bilgileri bir numaralı hedeftir).

Eksileri: Gereksiz postalar sıklıkla filtrelenerek, gereksiz posta kutusuna düşerler ve spam yapan alan adları kara listeye alınırlar.

Yapılması gerekenler: Gelen epostayı özenle inceleyerek, özellikle gideceğiniz web adresine dikkat edin. Spam filtrenizi en yüksek seviyeye getirin (Kullandığınız eposta servislerinde, ayarlar bölümünden yapabilirsiniz bu işlemi). Gelen epostanın güvenilir olup olmadığını doğrulamak için ‘bağlantı doğrulayıcı’ aracı kullanın.

4. Social Engineering (Sosyal mühendislik)

Sosyal mühendislik, kimlik avına benzeyen, fakat gerçek dünyada gerçekleşen dolandırma biçimidir.

Ülkemizde sıklıkla gerçekleşen bu yöntemde dolandırıcılar, telefonla arayarak resmi ya da özel bir kuruluş adına aradıkları tarzında bilindik senaryolarla insanları dolandırmaya çalışırlar.

Artıları: Yetenekli biri, aranılan kişiyi kolayca ikna ederek, amacına ulaşabilir. Herkese karşı, her yerde kullanılabilecek, tehlikeli bir yöntemdir.

Eksileri: Yeterince tecrübeli olmayan kişiler tarafından yapılacak girişimler, kurbanın şüphe duymasına neden olabilir.

Yapılması gerekenler: Öncelikle telefonunuza yapılan aramaya dair bildirimde bulunan kullanıcıların raporlarını sunan programlardan yükleyebilirsiniz. Böylece arama yapan numaranın, daha önce başkalarını da arayarak benzer dolandırma girişimlerinde bulunmuş olduklarını görebilirsiniz. Truecaller bu programlardan biridir. Bununla birlikte yapacağınız görüşmelerde hiçbir şekilde bilgi temin etmemeyi prensip edinmeli, para taleplerine kesinlikle kulak tıkamalısınız. Arayan kim olursa olsun bu tip konuşmalar yapıyorsa, hiç ilgilenmeden doğrudan telefonu kapatmanız en mantıklı tavır olacaktır.

5. Rainbow Table (Gökkuşağı Tablosu)

Bu saldırı tipi, mevcut şifrenin kriptolanmış versiyonunu kırmaya dönük olarak gerçekleştirilir. Yani bir şekilde elde edilen kullanıcı şifresi düz metin olarak değil de, kriptolanmış olarak saklanıyorsa sunucuda, işte bu kriptoyu kırarak şifrenin kendisine ulaşılmaya çalışılır. Kriptolanmış şifrelere ‘Hashed Password’ adı verilir. Örneğin şifreniz logmein ise, MD5 hash biçimi 8f4047e3233b39e4444e1aef240e80aa şeklindedir.

Artıları: Bu yöntemle çok sayıda güçlü şifre kırılabilir.

Eksileri: Oldukça büyük miktardaki rainbow tablolarını depolamak için yüksek oranda depolama alanı gerektirir. Aynı zamanda saldırganlar, ellerindeki tabloda mevcut olan değerlerle sınırlıdırlar.

Yapılması gerekenler: Algoritma olarak SHA1 ya da MD5 hash kriptolama yöntemi kullanan sitelere üye olmamaya özen gösterin. Kısa şifre kullanmaya zorlayan, özel karakter kullanmanıza izin vermeyen sitelerden de uzak durun. Her zaman için uzun, karmaşık şifreler kullanın.

KAYNAK: WEBTEKNO